Sie kommen morgens bei Ihrem Arbeitsort an, doch da, wo bisher das Bürogebäude, das Rechenzentrum oder das Produktionswerk stand, ist nur noch ein von Asche und Rauch gezeichneter Trümmerberg. Vielleicht war die Brandmeldeanlage defekt oder Brandschutzabschnitte wurden missachtet, doch egal aus welchem Grund: Die Feuerwehr konnte nicht mehr rechtzeitig eintreffen, um die Katastrophe frühzeitig zu verhindern.

Ganz ohne Rauch und Feuer können aber auch Ransomware-Angriffe katastrophale Folgen für ein Unternehmen haben. Hochprofessionelle Angreifergruppierungen haben sich darauf spezialisiert, Unternehmen und Organisationen jeglicher Größen und Branchen zu infiltrieren, Daten zu stehlen und anschließend Systeme und Daten zu verschlüsseln, um ein Lösegeld für die Entschlüsselung zu fordern. Es stellt sich somit nicht mehr die Frage, ob Sie Ziel eines Ransomware-Angriffs werden, sondern wannund wie erfolgreich dieser sein wird.

Was tun im Fall der Fälle?

Die Bedrohung als Damoklesschwert über sich schwebend und mit zahlreichen Schreckensszenarien vor Augen, suchen Geschäftsführer, IT-Entscheider, CISOs und viele mehr nach Lösungen für den Worst Case. Das Ziel lässt sich dabei meist einfach in Worte fassen: „Wir möchten wieder ruhig schlafen können.“

Bereits als kleines Kind lernt man die Feuerwehr anzurufen, wenn es zu einem Autounfall kommt, Personen ernsthaft verletzt sind, Wohnungen oder ganze Häuser brennen. Ausgebildete Feuerwehrleute kommen schnellstmöglich an die Einsatzstelle und ein eingespieltes Team handhabt den Vorfall, als hätten sie das schon hunderte Male genauso getan. Die Gesellschaft trägt das Vorhalten, die Aus- und Weiterbildung dieser Spezialkräfte, um im Ernstfall anrufen zu können. Für Cybersicherheitsvorfälle gibt es eine solch allgemein vorgehaltene Truppe nicht. Unternehmen und Organisationen sind in der Regel selbst dafür zuständig, sich auf den Ernstfall vorzubereiten und beim Eintreten eines solchen adäquate Maßnahmen zu treffen, um die Ausmaße einzudämmen und den Schaden für die Organisation gering zu halten.

Die Feuerwehr für den Cyberspace

Große Konzerne und öffentliche Organisationen halten für den Ernstfall sogenannte Computer Emergency Response Teams (CERTs) bereit. Deren Aufgabe besteht darin, sich auf Cybersicherheitsvorfälle vorzubereiten, diese frühzeitig zu erkennen und geregelt abzuarbeiten. Ein Großteil der Unternehmen und öffentlicher Einrichtungen ist allerdings meist nicht in der Lage, ein eigenes CERT aufzubauen, da es meistens an dem notwendigen Personal in den eigenen Reihen fehlt. Eine geringe Anzahl von Vorfällen führt zu fehlender Routine bei den Angestellten und die Mitarbeitergewinnung im IT-Bereich gestaltet sich alles andere als einfach. Sinnvoller ist hier die Beauftragung eines Incident-Response-Dienstleisters, der im Falle eines Cybersicherheitsvorfalls kontaktiert wird und die Analyse übernimmt und bei der Behebung des Vorfalls unterstützt. Als Alternative wird häufig die Cyber-Risk-Versicherung gesehen, welche beispielsweise auch für Lösegeldzahlungen einspringt. Aufgrund der erhöhten Bedrohungslage und der Auszahlung vieler Lösegelder in der Vergangenheit, haben jedoch auch die Versicherungsunternehmen ihre Aufnahmekriterien erhöht. So müssen umfangreiche Schutzmaßnahmen vor Vertragsabschluss getroffen werden, um das Risiko für das Versicherungsunternehmen zu senken.

Wie vorbeugender Brandschutz große Schäden verhindern kann

Leider schützt die bloße Existenz der Feuerwehr kein Unternehmen davor, einen immensen Schaden zu erleiden. Wird ein Brand zu spät entdeckt oder kann sich zu schnell ausbreiten, besteht die Möglichkeit, dass innerhalb kürzester Zeit alles in Schutt und Asche liegt. Um dies zu verhindern, werden wie selbstverständlich Maßnahmen ergriffen, welche teilweise gesetzlich vorgeschrieben sind. Rauch- oder Brandmelder werden montiert, Brandmeldeanlagen installiert, Brandschutzabschnitte gebildet, Erst- und Brandschutzhelfer:innen ausgebildet und vieles mehr. Während das Ergreifen dieser Maßnahmen in der greifbaren realen Welt meist selbstverständlich ist und die Kosten von Beginn an einkalkuliert werden, hat sich das Bewusstsein für vorbereitende Maßnahmen für Cybersicherheitsvorfälle noch nicht durchgesetzt. Es wird sich auf die bloße Existenz des Incident-Response-Dienstleisters verlassen. So wie die Feuerwehr bei einer zu späten Alarmierung nur noch Schadensbegrenzung betreiben kann, haben Incident-Response-Teams begrenzte Möglichkeiten, wenn ein Cybersicherheitsvorfall zu spät erkannt und bereits zu weit fortgeschritten ist. Fehlt Ihnen eine besonders geschützte Datensicherung und die Cybercrime-Gruppe konnte erfolgreich ihre Systeme, Daten und die eventuell vorhandene aber mangelhaft geschützte Datensicherung mit einer Ransomware verschlüsseln, so wird auch ein Incident-Response-Dienstleister in der Regel wenig Möglichkeiten haben, um Ihnen bei der Rückgewinnung Ihrer Daten ohne Transaktion eines Lösegeldes zu helfen. Ein geregeltes Incident Handling, die Analyse der eingesetzten Malware und Hacking-Tools kann sicherlich geleistet werden, doch handelt es sich bildlich gesprochen nur noch um geregelte Löscharbeiten und die Brandursachenforschung von dem in Schutt und Asche liegenden Gebäude.

Woraus ein ganzheitlicher Incident-Response-Prozess besteht

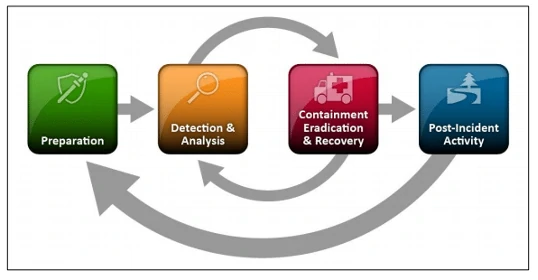

Incident Response kann mehr als Unternehmen im Worst Case beiseitezustehen um ihnen aus der Situation herauszuhelfen. In dem Computer Security Incident Handling Guide des National Institute of Standards and Technology (NIST) ist der folgende Incident-Response-Lifecycle definiert:

Der Incident-Response-Lifecycle stellt Incident Response nicht nur als reine Reaktion auf einen Cybersicherheitsvorfall dar, sondern als einen Prozess mit vier aufeinander aufbauenden Phasen.

Vorbereitung ist alles

Bei der Etablierung eines Incident-Response-Prozesses sollte mit dem Dienstleister der gesamte Incident-Response-Lifecycle berücksichtigt und vor allem die Preparation-Phase sorgfältig durchlaufen werden. In dieser Phase werden die Grundsteine für erfolgreiche Incident-Response-Maßnahmen gelegt. So kann das Risiko eines Incidents mit schweren Folgen für die Organisation gesenkt werden. In dieser Phase kommen die Erkenntnisse des Dienstleisters und dessen Fachwissen aus vergangenen Cybersicherheitsvorfällen zum Tragen, um das Unternehmen bestmöglich auf den Ernstfall vorzubereiten. Dazu gehören beispielsweise die Definition des gemeinsamen Workflows, die Erfassung der bereits getroffenen Cybersicherheitsmaßnahmen und die Identifikation von Lücken in der Cyberabwehr:

- Liegt ein Notfallkonzept vor?

- Wie können Cyberangriffe erkannt werden?

- Ist ein Backup- und Restore-Konzept vorhanden?

- Ist das Backup besonders geschützt?

- Werden moderne Authentifizierungsmethoden, wie z.B. Mehrfaktorauthentifizierung, eingesetzt?

- Wie kann im Ernstfall mit wem kommuniziert werden?

- Wer kann im Ernstfall welche Entscheidungen treffen?

Umdenken zu einem vorbeugenden Incident-Response-Service

Die reine Beauftragung eines Incident-Response-Dienstleisters kann Unternehmen in einer falschen Sicherheit wiegen. Incident Response sollte als Prozess betrachtet werden. Zur Reduzierung des Risikos eines Cybersicherheitsvorfalls beginnt die Arbeit innerhalb der Preparation-Phase erst nach dem Eingehen einer Incident-Response-Partnerschaft. Ein gemeinsames zielgerichtetes Vorgehen kann Schlimmeres verhindern, indem z.B. Angreifer frühzeitig erkannt werden und in Zusammenarbeit mit dem Incident-Response-Partner nachhaltig aus dem Netzwerk entfernt werden. So wie die aus dem vorbeugenden Brandschutz hervorgehenden Maßnahmen, um Brände frühzeitig zu erkennen und klein zu halten selbstverständlich sind, sollte auch im Incident-Response-Bereich ein Umdenken stattfinden. Daher gilt es einen höheren Fokus auf die Preparation zu legen als auf die reine Schadensbegrenzung- und Untersuchung.

Quelle:

[1] https://nvlpubs.nist.gov/nistpubs/specialpublications/nist.sp.800-61r2.pdf