Es ist praktisch unmöglich, sich dem Thema Corona-Virus zu entziehen. Die AHA-Regeln, die im Zusammenhang der Covid-19 Maßnahmen eingeführt wurden, sind nun seit geraumer Zeit dem Großteil der Menschen geläufig. Sie werden mal mehr, mal weniger in ihrer Genauigkeit umgesetzt. Es geht immerhin um die eigene Gesundheit. Was aber hat SAP Security mit Covid-19 und den AHA-Regeln zu tun?

Es ist eine Blaupause für Ihre SAP-Sicherheit!

Fangen wir mit dem an, was wir vor der Krise nur selten wahrgenommen oder gänzlich verdrängt haben: Planung und Pflege vorbeugender Maßnahmen, wie Katastrophenschutz-Strukturen oder Planungen für ein funktionierendes Krisenmanagement in unserem Staat. Im übertragenen Sinne sollten wir für unsere SAP-Systeme also Regelungen und Strukturen vorhalten, um im Ernstfall – egal ob es ein interner Angreifer oder externer Erpresser ist – die SAP-Systeme und Daten umgehend wieder sicher und nutzbar zu haben.

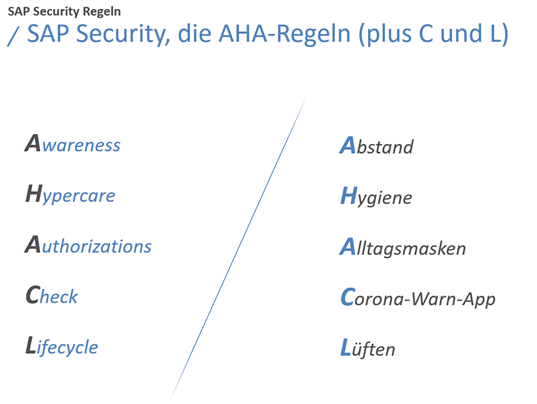

Natürlich darf bei diesem Aspekt die Handlungsfähigkeit im betrieblichen Sinne nicht außer Acht gelassen werden. In der Regel kommen solche Regelungen und Strukturen allerdings zu kurz. Leider kommt hinzu, dass man nur dann ordentliche Strukturen für Notfälle vorhalten kann, wenn das System selbst gut gepflegt, sauber und „gesund“ ist. Es ist also kaum anders als mit dem eigenen Körper: ohne regelmäßige Körperpflege und entsprechende Fitness wird man mittel- oder langfristig Beschwerden haben. Umgemünzt auf das Thema SAP Security können wir daher die AHA+CL Regeln wie folgt interpretieren:

Awareness

Ein Bewusstsein für SAP-Sicherheit auf allen Ebenen des Unternehmens schaffen und über Gefahren des Betrugs, der Spionage und Sabotage aufklären. Die Mitarbeitenden sollten regelmäßig zu neuen technischen Entwicklungen geschult werden, damit diese auf dem aktuellen Stand sind.

Hypercare

Es bedarf ein intensives Betreuen der SAP-Landschaft, unter Nutzung eines Transport-Managements sowie eines Patch-Managements. Die Code-Sicherheit beachten und zeitnah die Security Patch Informationen umsetzen. Hinzu kommt selbstverständlich die Pflege der Systemeinstellungen sowie die regelmäßige Aktualisierung der Benutzerverwaltung.

Authorizations

Berechtigungen nach dem Minimalprinzip vergeben sowie den Berechtigungsstand pflegen und kontrollieren. Dabei Anpassungen an Organisationsveränderungen und Firefighter / Notfalluser anlegen und diese aktuell halten, damit im Notfall der Nutzung selbiger keine Hindernisse im Weg stehen. Prozesse für Stellvertreter-Berechtigungen (Krankheit / Covid-19) einrichten und geeignete Maßnahmen bei Berechtigungs-Missbrauch einführen.

Check

Die SAP-Systeme regelmäßig durch internes und externes Personal überprüfen lassen. Dabei die Themengebiete ACL Dateien, Code-Security, Pflege der Hintergrundjobs, Überprüfen der Parametereinstellungen und Schnittstellen miteinschließen. Nicht zu vergessen sind regelmäßige Checks der Gateway- / Firewall-Einstellungen und der Virenscanner für SAP-Systeme.

Lifecyle

Langfristige Planung des Produkteinsatzes und somit auch eine Roadmap für Sicherheitsthemen, um Maßnahmen regelmäßig zu überprüfen und an neue Situationen beziehungsweise Techniken anzupassen. Sicherheitstätigkeiten zyklisch durchführen und wenn möglich Sicherheitssoftware / Monitoring (SIEM System) nutzen.

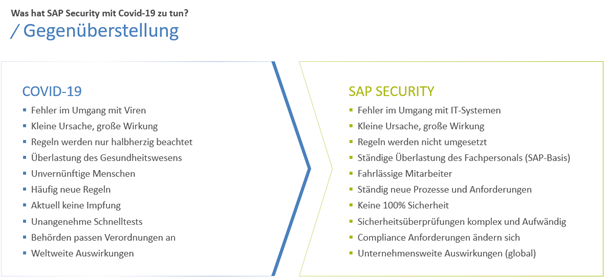

(Grafik: Gegenüberstellung)

Wenn Sie die fünf Punkte dieser AHA+CL Regel kontinuierlich für Ihre Systeme durchführen, können Sie von einer guten Grundsicherheit für Ihre SAP-Landschaft ausgehen. Ähnlich einer Grundimmunisierung sind Sie dann zwar nicht allen Gefahren gegenüber immun, jedoch haben Sie bessere Chancen, Angriffe und Risiken schneller zu erkennen und ihnen besser Stand zu halten. Achten Sie also auf Ihre SAP-Systeme und sich selbst, denn Vorsorge ist besser als Nachsorge!