Nachdem im zweiten Teil dieser Blog-Serie die Vorteile einer Transformation von Fachverfahren in die Cloud und die damit einhergehenden Änderungsanforderungen an die Organisation der Behörden dargestellt wurden, beschäftigen wir uns nun mit der technischen Umsetzung der Transformation und Sicherheitsaspekten.

So sieht Ihr Weg in die Cloud aus!

Im Folgenden werden die wesentlichen Schritte auf dem Weg in die Cloud beschrieben. Dabei liegt der Fokus auf den technischen Merkmalen der Cloud. Die damit einhergehenden Änderungen für die Organisation und Prozesse dürfen dabei jedoch nicht vernachlässigt werden.

Planung und Umsetzung

Ob die Lösung für die eigenen Anforderungen eine Private, Public, eine Community Cloud oder ein hybrides Modell darstellt, wird durch eine umfangreiche Analyse- und Konzeptionsphase eruiert. Je nach Bedürfnissen kann auch ein Multicloud-Konzept die beste Lösung sein. Es sollte nicht ohne einen erkennbaren Nutzen und ohne messbare Ergebnisse experimentiert werden. Die Beweggründe und Ziele müssen umfassend und effizient erfasst und auch dokumentiert werden. Die Vorbereitung eines solchen Projektes steht somit im Fokus.

Durch ein entsprechendes Pilot-Projekt kann die technische Komplexität deutlich gesenkt werden. So lassen sich viele Risiken, die eine Cloud-Transition mit sich bringt, beseitigen oder zumindest reduzieren.

Die wesentlichen Schritte dabei sind:

- Pilot-Projekt

- Aufsetzen der internen Kommunikation: Einbindung der User und Sponsoren

- Technische und organisatorische Analyse

- Erstellen einer Roadmap: Beschreibung der Ziele, die durch eine Cloud-Lösung erreicht werden sollen.

- Hauptprojekt:

- Erarbeiten von Konzepten und Architekturen unter Berücksichtigung der Abhängigkeiten (Unter anderem: „Welche Anwendung kann wie ihren Weg in die Cloud finden?“)

- Kosten-/Budgetplanung: Welche Kosten werden entstehen und woraus resultieren diese? Sind die Kosten steuerbar?

- Zeitliche Planung

- Testen und optimieren

- Implementierung und Migration

- Kostenvergleich (geplante vs. tatsächliche Kosten)

- Weitere Optimierungen, sammeln von Erfahrungen und deren Weiterverwendung

- Einführung von Automatisierungen, wo immer es möglich und sinnvoll ist.

- Nach dem Projektabschluss: kontinuierliche Erfolgsmessung

Die Migrationsmöglichkeiten (The 7 R’s)

Der technische Weg in die Cloud, die Transition, wird immer durch eine Form der Migration begleitet. Dabei haben sich sieben Wege etabliert, die als „The 7 R’s“ bezeichnet werden. Welcher dieser sieben Wege optimal für welche Anwendung ist, muss das Ergebnis der technischen Analyse zeigen.

- Retire: Abschalten – Es wird entschieden, dass eine Anwendung nicht weiter betrieben wird.

- Retain: Fortsetzung des Betriebs on-premises – Eine Anwendung kann oder darf nicht in die Cloud migriert werden und wird deshalb weiterhin im Rechenzentrum betrieben.

- Relocate: Umziehen – Ganze Server werden in die Cloud umgezogen. Es erfolgen keine Anpassungen am Betriebssystem oder der Anwendung an sich (lift and shift).

- Re-Host: Eine 1:1 Überführung einer Anwendung in die Cloud auf Hypervisor-Ebene (hypervisor lift and shift). Dabei werden erste Vorteile der Cloud genutzt und die Grundlage für weitere Schritte einer Optimierung geschaffen (Transformation in PaaS oder SaaS).

- Repurchase: Lizenzwechsel – Bei einer Transition in die Cloud ergibt es Sinn, einen Lizenzwechsel von einem traditionellen Lizenzmodell zu einem SaaS-Model in Erwägung zu ziehen. Ein Beispiel für dieses Vorgehen ist der Wechsel eines on-premises betriebenen CRM-Systems zu z.B. Salesforce.com.

- Replatform (lift and reshape): Eine Anwendung wird in die Cloud überführt und erreicht dabei eine höhere Stufe der Optimierung. Ein Beispiel dafür ist die Migration einer on-premises Oracle Datenbank zu Amazon RDS for Oracle.

- Re-Architect (Refactoring): Die aufwändigste, aber gründlichste Anforderung, z.B. bei monolithischen Anwendungen. Hierbei wird die Architektur neu erarbeitet, um alle Vorteile eines Betriebs in der Cloud zu nutzen.

Die Beratung

Eine neutrale Beratung (auch in Form eines Erfahrungsaustausches mit Behörden, die ähnliche Projekte umgesetzt haben) sollte an erster Stelle stehen, wenn der Weg in die Cloud beschritten wird.

Diese Punkte sollten dabei betrachtet werden:

- Strategieberatung (Standortbestimmung)

- Organisatorische Beratung („Was wird sich ändern für die Benutzer?“)

- Rechtliche Aspekte (z.B. „Was ist mit EVB-IT Cloud, C5 nach BSI?“)

- Technische Beratung („Welche technischen Lösungen passen zu Ihren Anforderungen und wie sehen die Migrationsansätze aus?“)

- Die Auswahl des Cloud-Anbieter, der zu den Anforderungen des öffentlichen Auftraggebers passt.

- Einbindung der Cloud-Lösung in Ihre IT-Landkarte

- Kosten- und Lizenzen-Beratung

Der Betrieb

Der Fachkräftemangel stellt für viele Behörden eine große Herausforderung in Zusammenhang mit der Digitalen Transformation dar. Im Rahmen des Projektes können eigene Fachkräfte weitergebildet werden, die bislang die gleichen Anwendungen on-premises verwaltet haben. Für die Übergangsphase können externe Unternehmen mit entsprechenden Expertisen beauftragt werden, bis die eigenen Fachkräfte den Betrieb und die Pflege übernehmen können. Eine weitere Möglichkeit ist auch die Auslagerung der Betriebsverantwortung an Dritte. In allen Fällen muss durch den externen Dienstleister sichergestellt sein, dass die Sicherheitsanforderungen (z.B. SÜ2) von den eingesetzten Mitarbeitenden erfüllt werden.

Möglichkeiten sind:

- Wissenstransfer und Schulungen für Anwender:innen und den Betrieb/Support.

- Übergangsbetreuung während der Cloud Transition durch Dritte.

- Allgemeine Betriebsunterstützung durch Dritte auch nach dem Projektabschluss

- Monitoring (überwachen der Cloud-Infrastruktur), Teile der neuen Cloud-Infrastruktur können auf Basis von Service Level Agreements (SLA) durch Dritte überwacht werden.

- Kostenkontrolle – Budgetkontrolle, Prognosen, Optimierungsansätze

- Cloud-Optimierungsberatung (Technologieberatung)

- Vorbereitung für Audits

Sicherheit in der externen Cloud

Begleitet wird eine Transition in die Cloud von Unsicherheiten in Bezug auf die Sicherheit, die Compliance der Daten und des Betriebs von Anwendungen in einer Cloud. Bislang waren Cloud-Dienste den Behörden weitestgehend unzugänglich, insbesondere wegen einer hohen Unsicherheit in Bezug auf die rechtliche Situation und verbindliche gemeinsame Standards. Spätestens mit der Einführung der deutschen Verwaltungscloud-Strategie geht die Entwicklung stark voran. Der Ruf nach einer souveränen Cloud wird lauter.

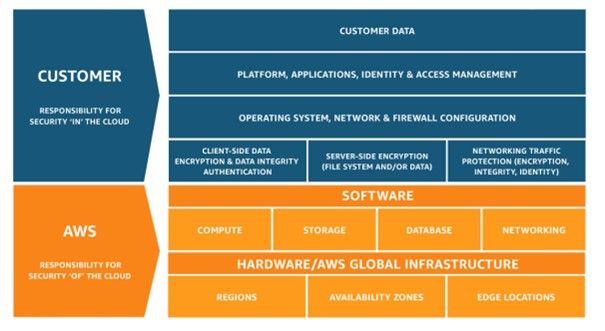

Sicherheit und Compliance unterliegen grundsätzlich dem Modell der geteilten Verantwortlichkeit (shared responsibility) zwischen dem Cloud-Betreiber und der Behörde. Je nach Infrastrukturmodell (IaaS, PaaS, SaaS) bedeutet dieses Modell für die Behörde eine deutliche Arbeitsentlastung und eine Betriebsübernahme durch den Cloud-Betreiber: Von den virtualisierten Servern bis hin in zur Anwendungsschicht kann der Cloud-Betreiber einen Großteil der Betriebsverantwortung übernehmen. Dazu gehören beispielsweise das Hostbetriebssystem (einschließlich Updates und Sicherheitspatches), die Virtualisierungsebene, die physische Sicherheit der Rechenzentren und die Konfiguration der durch den Cloud-Betreiber bereitgestellten Firewall.

Die Verantwortung für die Informationssicherheit verbleibt jedoch auch bei Nutzung der verschiedenen Cloud-Architekturen bei der Behörde. Wird die Betriebsverantwortung teilweise oder gänzlich an einen externen Betreiber abgegeben, muss die Behörde sicherstellen, dass die Anforderungen an und die Ziele der Informationssicherheit durch den Betreiber in gleichwertiger Art und Weise gewährleistet werden.

Die Vorgehensweise für die externe Cloud-Nutzung beschreibt der Mindeststandard des BSI zur Nutzung externer Cloud-Dienste. In diesem wird der gesamte Lebenszyklus der externen Cloud-Nutzung für den Bereich der Informationssicherheit adressiert. Neben einer Cloud-Nutzungs-Strategie und einer Sicherheitsrichtlinie ist es elementar, eine Datenkategorisierung durchzuführen. Auf der Basis dieser Kategorien werden bestimmte Anforderungen des Kriterienkatalogs Cloud Computing (Cloud Computing Compliance Criteria Catalogue, C5) des BSI für die Informationssicherheit in der Cloud definiert. Der Umfang der Anforderungen ergibt sich aus der Schutzbedürftigkeit der dienstlichen Daten.

Im Rahmen einer Risikoanalyse wird überprüft, ob alle erkannten Risiken vermieden bzw. so weit reduziert werden können, dass diese im Einklang mit der Cloud-Nutzungs-Strategie stehen. Die Umsetzung der Anforderungen zur Aufrechterhaltung der Informationssicherheit in der Cloud ist dabei der wesentliche Aspekt.

Resümee

Zur Aufnahme der vielen Anforderungen und der Erarbeitung verschiedener Lösungsszenarien ist ein Partner gefragt, der über langjährige Erfahrung in allen Belangen rund um On-Premises- und Cloud-Lösungen im Behördenkontext verfügt. Es sollte selbstverständlich sein, dass solch ein Partner über eine Vielzahl von Cloud-Referenzprojekten im Behördenkontext verfügt und die verschiedensten Anforderungen (Analyse der Anforderungen, Erarbeitung herstellerneutraler Konzepte unter Beachtung der Anforderungen nach freien Standards, Cyber Security, SAP, KI, Block Chain, etc.) aus eigener Hand erfüllen kann. Dazu ist ein Zugang zu den verschiedenen deutschen (bspw. Delos Cloud, IONOS, PlusServer oder T-Systems Sovereign Cloud powered by Google Cloud) und internationalen Hyperscalern (bspw. Amazon Web Services, Microsoft Azure, Google Cloud Platform, Oracle Cloud Infrastructure, IBM Cloud) sehr wichtig, um eine neutrale Betrachtung der Möglichkeiten zur Transformation in die Cloud zu erhalten.