Unternehmen sind in der aktuellen Zeit so vielen Onlineangriffen ausgesetzt wie nie zuvor. Ihr oberstes Gut sind die eigenen und vor allem die Kundendaten, die besonders geschützt werden müssen. Ein Zugriff von außen kann verheerende Schäden nach sich ziehen. Ob Betriebssysteme, Anwendungssoftware oder Datenbanken – nie zuvor war es so elementar die Software und Infrastruktur so sicher wie möglich aufzusetzen. Hierfür hat die Bundesverwaltung eine Vorgehensweise entwickelt die als IT-Grundschutz bezeichnet ist. Warum sich ein Unternehmen mit dem BSI IT-Grundschutz befassen sollte, fassen wir nachfolgend zusammen.

Was ist der BSI IT-Grundschutz?

Kunden, welche sich mit dem BSI IT-Grundschutz beschäftigen, müssen als erstes verstehen, dass es sich bei dem BSI Grundschutz Kompendium um ein Regelwerk handelt. Es beschreibt den sicheren Betrieb von IT-Infrastrukturen und bildet die ISO 27001 ab. Wikipedia:

Darum sollten sich Unternehmen mit dem BSI IT-Grundschutz befassen.

Es gibt viele Gründe warum Unternehmen sich bei der IT-Sicherheit am BSI IT-Grundschutz orientieren sollten. Eine sehr passende Beschreibung findet sich auf der Webseite des BSI:

„Für Unternehmen und Behörden ist es heutzutage unerlässlich, dass Informationen korrekt vorliegen und vertraulich behandelt werden. Entsprechend wichtig ist auch, dass die technischen Systeme, auf denen Informationen gespeichert, verarbeitet oder übertragen werden, reibungslos funktionieren und wirksam gegen vielfältige, immer wieder neuartige Gefährdungen geschützt sind.“ (Quelle: https://www.bsi.bund.de/DE/Themen/ITGrundschutz/ITGrundschutzSchulung/OnlinekursITGrundschutz2018/onlinekurs_itgrundschutz_node.html

Das BSI gibt hier einen sehr guten Rahmen, an welchem sich Unternehmen bei der Einführung eines IT-Sicherheitskonzepts orientieren können. Da nicht alle Unternehmen / Bereiche identische Sicherheitsanforderungen haben, gibt es im BSI IT-Grundschutz verschiedene Schutzklassen (Schutzbedarf), welche Anwendung finden können. Eine der Vorgaben des IT-Grundschutz ist es, die Kosten für die Maßnahmen in einem vertretbaren Rahmen zu halten und hier sehr stark die Möglichkeiten auszuschöpfen, welche von dem Herstellen für z.B. Betriebssysteme geboten werden.

Manche Unternehmen und Behörden müssen nachweisen, dass in ausreichendem Maß für die Informationssicherheit gesorgt wurde. Dieser Nachweis fällt leichter, wenn Unternehmen und Behörden auf einen Standard, zum Beispiel den IT-Grundschutz, gesetzt haben und vielleicht auch nach ISO 27001 auf der Basis des IT-Grundschutz zertifiziert sind. Die einzelnen Maßnahmen des IT-Grundschutz sind hierbei im „IT-Grundschutz-Kompendium“ beschrieben.

Prüfung des IT-Grundschutz

Die Einführung der BSI IT-Grundschutzmaßnahmen in einer Behörde oder bei einem Unternehmen ist ein wesentlicher Baustein. Jedoch muss hier die „dauerhafte“ Überprüfung und Gewährleistung der gewählten Sicherheitseinstellungen regelmäßig geprüft und unter Umständen angepasst werden. In dynamischen Umgebungen, wie z.B. einer Virtualisierungsumgebung mit VMware vSphere, können sich im laufenden Betrieb sehr schnell ungewollte Einstellungen ergeben, weil die Administratoren bei der Fehlersuche unter Umständen Anpassungen an der Konfiguration vornehmen, welche sich nicht mit den Anforderungen des IT-Grundschutz decken.

Dauerhafte Überprüfung von VMware vSphere Umgebungen mit Runecast

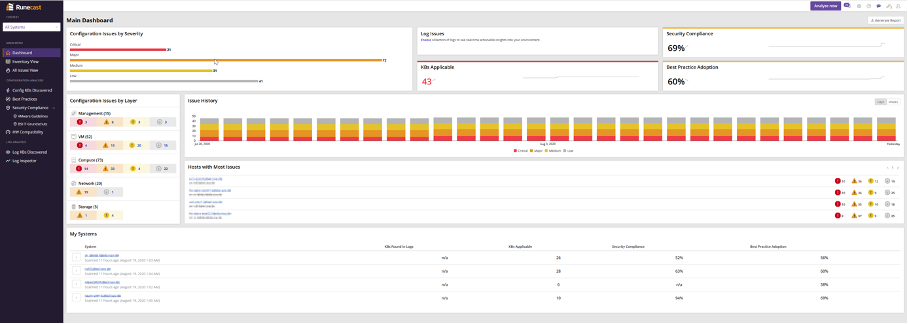

Ist die erste Konfiguration des IT-Grundschutz abgeschlossen, sollten Unternehmen und Behörden darüber nachdenken, wie diese den Grundschutz prüfen können ohne hier auf manuelle Listen / Excel Tabellen zurückgreifen zu müssen. Auf dem Markt gibt es diverse Anbieter und innovative Lösungen von Überwachungssoftware. Für virtuelle VMware Umgebungen steht zum Beispiel mit dem Runecast Analyzer ein Tool zur Verfügung, welches die gesamte VMware Umgebung analysiert. Die Analyse und Überprüfung auf dem IT-Grundschutz ist hierbei ein Modul, welches ausgewählt werden kann. Primär unterstützt der Runecast Analyzer die Kunden dabei ihre gesamte VMware vSphere Umgebung auf mögliche Probleme zu scannen und Probleme zu lokalisieren und zu beheben bevor diese zu einem Problem in der virtuellen Infrastruktur werden.

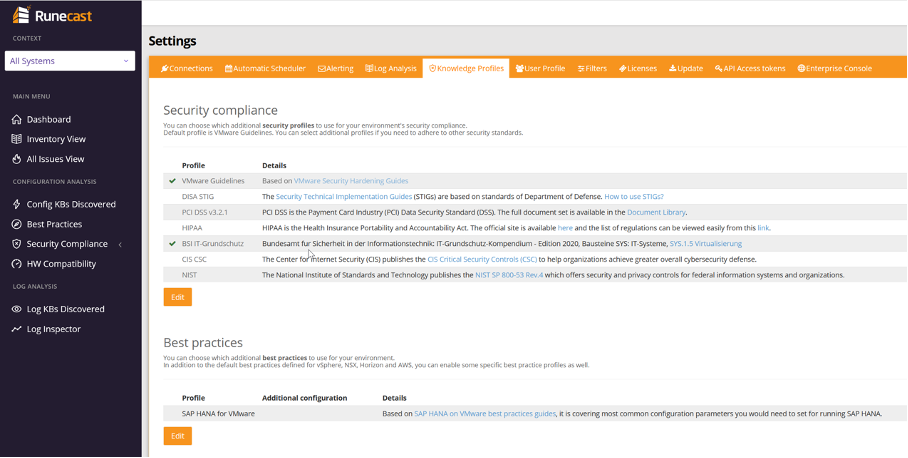

In diesem log Post wollen wir uns primär auf das IT-Grundschutz Modul konzentrieren. Bevor das IT-Grundschutz Modul verwendet werden kann muss dieses als erstes aktiviert werden.

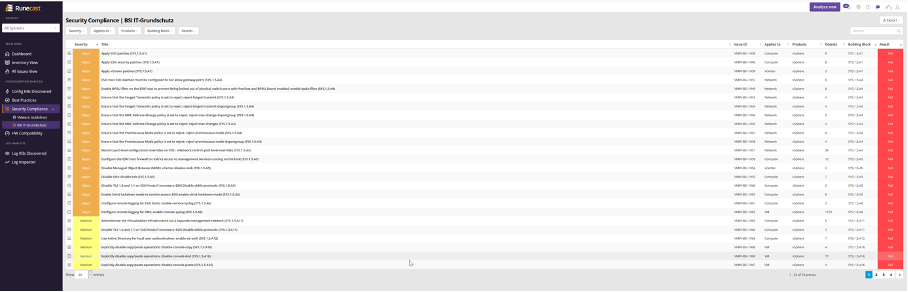

Anschließend besteht die Möglichkeit über das Seitenmenü auf die „Security Compliance | BSI IT-Grundschutz“ Seite zuzugreifen. Es werden hier direkt alle nicht IT-Grundschutz-konformen Einstellungen angezeigt.

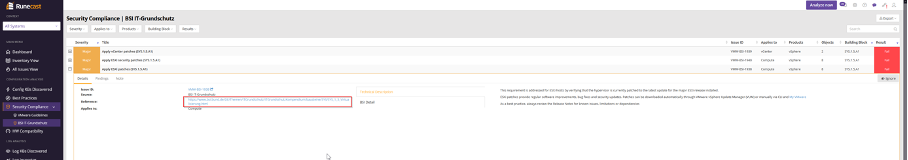

Für jeden Eintrag kann nachgeschaut werden auf welchen IT-Grundschutz Modul sich der Eintrag bezieht. Gleichzeitig ist auch ein Weblink zum Nachlesen hinterlegt.

Die Liste kann ebenfalls nach „Building Block“ oder nach den Kategorien gefiltert werden.

Die Runecast Analyzer Instanz wird regelmäßig aktualisiert. Der IT-Grundschutz Katalog wird dabei ebenfalls, wenn notwendig, angepasst. Die IT-Abteilung kann somit jederzeit genau aufzeigen und definieren wie der aktuelle Stand der Systeme ist und bei Bedarf Maßnahmen ergreifen, um den Sicherheitsstandart wiederherzustellen.

In Zusammenarbeit mit SVA bietet Runecast eine Evaluierung Ihres Systems an. Hier können Sie sich direkt dafür anmelden.